Zabezpieczenia NSA w ofercie Cisco

28 października 2011, 12:45Cisco rozpoczęło sprzedaż sprzętowego modułu szyfrującego, przeznaczonego dla routera ISR G2. Urządzenie korzysta ze Suite B, czyli zestawu algorytmów przygotowanych przez Narodową Agencję Bezpieczeństwa (NSA) dla Pentagonu.

Szympansy na autostradzie

20 kwietnia 2015, 11:42Przechodząc przez ruchliwą drogę, dzikie szympansy przedsiębiorą odpowiednie środki bezpieczeństwa, m.in. rozglądają się w obie strony.

Pobocza brytyjskich dróg zaczynają przypominać dzikie łąki

4 lipca 2019, 05:33W brytyjskich mediach społecznościowych karierę robią zdjęcia niemal 13-kilometrowej „rzeki dzikich kwiatów” posianej na zlecenie rady miejskiej wzdłuż jeden z głównych ulic miasta Rotherham. Podobne widoki cieszą też oczy mieszkańców Nottinghamshire, Derbyshire, Sheffield, Birmingham czy Newcastle

Najbezpieczniejsza wersja Windows XP

4 maja 2009, 10:02Na specjalne życzenie amerykańskiego lotnictwa wojskowego powstała najbezpieczniejsza edycja Windows XP. Po kilku latach pracy Microsoft dostarczył system operacyjny, w którym zablokowano 600 ustawień systemu, a łaty są instalowane średnio w ciągu 72 godzin.

Niebezpieczne Google Glass

2 maja 2013, 09:04W Google Glass nie wbudowano żadnych mechanizmów uwierzytelniania. Jay Freeman, programista, który specjalizuje się w przełamywaniu zabezpieczeń iPhone'ów i urządzeń z Androidem odkrył, że możliwe jest przejęcie kontroli nad okularami przez soobę trzecią

Urządzenia z Androidem narażone na atak

10 sierpnia 2016, 09:14Podczas konferencji DEF CON 24 eksperci poinformowali o istnieniu czterech dziur w sterownikach dla chipsetów Qualcomma przeznaczonych dla Androida. Qualcomm to główny dostawca chipsetów LTE. Należy doń 65% tego rynku, zatem problem może dotyczyć nawet 900 milionów smartfonów i tabletów.

Przemoc na Kapitolu. Siedziba władz wielokrotnie była świadkiem gwałtownych wydarzeń

7 stycznia 2021, 12:11Ostatnie wydarzenia w USA zaskoczyły cały świat. Zajęcie budynków Kapitolu przez tłum zwolenników przegranego prezydenta jest sytuacją bezprecedensową. Jednak amerykański Kapitol nie po raz pierwszy jest świadkiem aktów przemocy. I nie chodzi tutaj wyłącznie o podpalenie Waszyngtonu przez brytyjskie oddziały w 1814 roku.

Sposób na DEP

4 marca 2010, 12:13Berend-Jan Wever z Google'a opublikował wyniki swoich badań, które pozwoliły mu stworzyć prototypowy kod omijający jedną z dwóch najważniejszych technik bezpieczeństwa w Windows. W latach 2006-2008 Wever pracował jako inżynier ds. bezpieczeństwa w Microsofcie.

NSA szpiegowała Huawei?

24 marca 2014, 08:46Firma Huawei, która była podejrzewana o szpiegowanie na rzecz Pekinu, sama padła ofiarą NSA. Jeśli najnowsze doniesienia są prawdziwe, potwierdzałoby to wcześniejsze informacje, jakoby władze USA zleciły sprawdzenie Huawei.

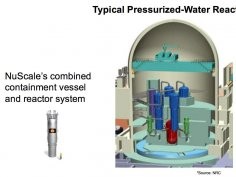

Minireaktory nadzieją energetyki atomowej?

17 lipca 2017, 12:47Niedawno US Nuclear Regulatory Commission (NRC) poinformowała firmę NuScale Energy, że rozpoczęła formalny proces analizy firmowego projektu budowy 600-megawatowej elektrowni atomowej. Elektrownia ma powstać na pustej działce należącej do Idaho National Laboratory i będzie składała się z 12 miniaturowych reaktorów (SMR, Small Modular Reactor).